Passwörter

Allgemeine Empfehlungen

- Zwei-Faktor-Authentifizierung nutzen, falls möglich

- je länger, desto besser!

- mindestens 12 Zeichen, besser noch >161

- Jedes Passwort nur ein Mal verwenden.2

- Groß-/Kleinschreibung, eine eingestreute Zahl oder ein Sonderzeichen erschwert es Angreifern

- einfach zu merken: ein Satz, beispielsweise

WasFür1PferdStapeltBatterien? - Für Passwortmanager: Sicheres Masterpasswort verwenden!

Stärke

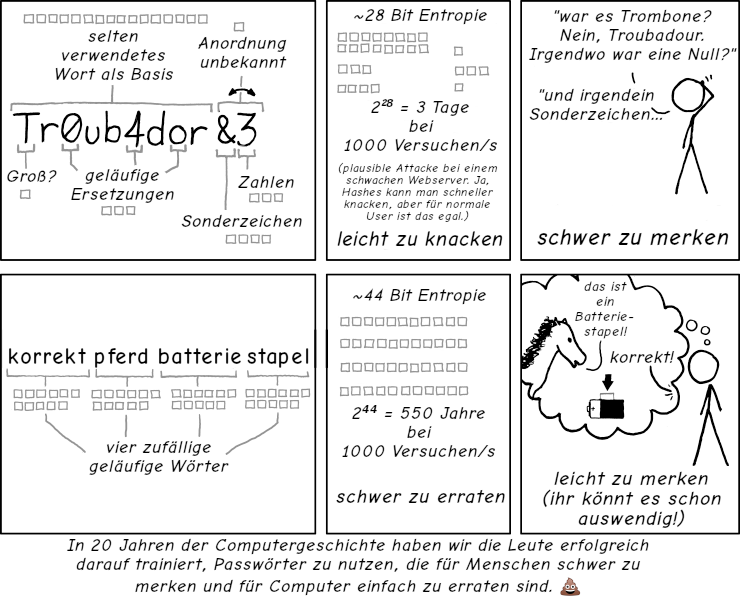

Entgegen der landläufigen Meinung und häufiger Empfehlung sind aussprechbare Passwörter nicht automatisch leichter von Computern zu knacken als Passwörter mit zufälligen Zeichen.3

Passwörter sollten als Ganzes natürlich nicht in Wörterbüchern stehen. Allerdings ist eine Kombination aus mehreren zufälligen Wörtern für Computer und Menschen schwer zu erraten4.

Es ist nicht nicht anzuraten, sich das Passwort selbst auszudenken5. Die Diceware-Methode ist zu empfehlen.6

Mit dem Tool zxcvbn kann man auf sehr schnelle und einfache Weise grob die Stärke von Passwörtern schätzen.

Speicherung

Nahezu jede Internetseite benutzt eine Datenbank, in der Login-Passwörter zusammen mit dem Usernamen gespeichert werden. Wenn ein Dienst angegriffen und die Datenbank entwendet wird, ist auch das Passwort als kompromittiert anzusehen, da man nicht von einer sicheren Speicherung (bspw. durch gesalzene Einweg-Hashfunktion) ausgehen kann.

Sobald ein Passwort gefunden wurde, landet es in Passwortlisten und wird für Angriffe auf weitere Dienste genutzt. Man muss bei verschiedenen Diensten also unterschiedliche Passwörter und idealerweise unterschiedliche eMail-Adressen verwenden.

Sicherheit der Speicherung

Es gibt mehrere Methoden, Passwörter zu speichern. Je nach Komplexität des digitalen Fingerabdrucks einer Datei variiert die Dauer, in der man das Klartextpasswort findet.

| Methode der Speicherung | Aufwand zum Finden einer Kollision |

|---|---|

| Klartext | sofort |

| geknackte Hashfunktion | wenige Minuten |

| gesalzene geknackte Hashfunktion | mehrere Tage |

| sichere Hashfunktion | mehrere Jahre bis Jahrzehnte |

Ansätze zum Knacken

Seitenkanalattacke

Ausnutzen von Sicherheitslücken in der Umsetzung der Verschlüsselung durch das Programm. Kein direktes Angreifen des Passwortstrings, sondern Sammeln von genügend Informationen über das Passwort, um es berechnen zu können. Sicherheitslücken wurden beispielsweise bereits in den Funktionen zur Generierung von Zufallszahlen gefunden. Nutzbar insbesondere beim Knacken von Verschlüsselungen mit vielen Daten, bspw. Transportverschlüsselung.

Wörterbuchattacke

Ausprobieren einer Liste von Passwörtern. Dabei ist auch eine Kombination mehrerer Passworteinträge möglich. In der Regel sind Wörterbücher zum Knacken von Passwörtern mit häufiger auftretenden Passwörtern aus vergangenen Datenlecks gefüllt. Je häufiger ein Passwort insgesamt verwendet wird, desto schneller kann es geknackt werden.

Es gibt Passwortdatenbanken wie die sog. "Collection #1-5", in der unzählige Passwörter enthalten sind. Nahezu jedes erdenkliche, von Menschen ausgedachte Passwort ist in irgendeiner Datenbank enthalten. Daher sollte man sich bei der Generierung von Passwörtern nicht auf sein eigenes Vorstellungsvermögen, sondern auf einen Computer oder noch besser, einen Hardware-Zufallsgenerator7 verlassen.

Rainbow Tables

Vorberechnung von Kollisionen bei Passwort-Hashing-Algorithmen.

Brute Force

Ausprobieren aller Passwörter nach den vorher festgelegten Regeln zur Passwortsicherheit.

Software

Passwortmanager

| Software | Plattform(en) | Besonderheiten |

|---|---|---|

| Keepass | Windows, Linux, macOS | Plugin-System |

| KeePassXC | Windows, Linux, macOS | Aussprechbare Passwörter, SSH-Agent, mehrere Datenbanken gleichzeitig, Passwörter teilen |

| Strongbox | iOS | eingebaute Synchronisation |

* Passwortmanager im Test (Heise+)

Verschlüsselung

| Name des Programms | verschlüsselt… |

|---|---|

| VeraCrypt | Dateien |

| PGP | eMails, Klartext, Dateien |

| AES | alles |

| TLS | Transportverschlüsselung |

Cracking

| Name des Programms | Hashfunktion / Verschlüsselung | Methode |

|---|---|---|

| Aircrack / Airsnort | WEP | Mitschnitt von Initialisierungsvektoren |

| WPA | Mitschnitt von Paketen und Wörterbuchattacke | |

| Hashcat | 200 verschiedene Hashing-Algorithmen darunter MD5, SHA1, PBKDEF2 | brute force, wordlist |

Was man nicht tun sollte

Passwortkarten / Schemata

Viele Leute haben ein Standardpasswort und erweitern das nur um den Anfangsbuchstaben des Dienstes, bei dem sie sich einloggen. Das ist nur geringfügig besser, als ein Standardpasswort ohne Erweiterung.

Hacker könnten sich Zugriff auf Passwortdatenbanken erschleichen und die Passwörter für sog. Credential-Stuffing-Attacken verwenden, bei denen sie die Passwörter auch bei anderen Diensten ausprobieren.

Auch Passwortkarten zur Generierung von Passwörtern8 sind suboptimal, da sie auf das Prinzip security by obscurity setzen. Sobald man das Generierungsschema kennt, kann man sich bei allen Diensten einloggen – das Schema ist quasi nichts anderes als ein Masterpasswort. Auch das Ändern von Passwörtern nach einem Leak gestaltet sich schwierig, da man dann entweder einen Zähler hochzählen oder das Schema ändern muss.

weitere Informationen

- Sicherer Umgang mit Passwörtern (Bundesamt für Sicherheit in der Informationstechnik)

- Was ist ein sicheres Passwort? (Wuermkanal.de, 9/2017)

Je größer die Entropie, desto schwerer ist das Passwort für einen Computer zu raten. Derzeit werden mindestens 72 Bit als sicher angesehen.